Las amenazas cibernéticas están evolucionando más rápido que nunca. Para muchas organizaciones, incluso mantenerse al día con estos desarrollos puede parecer imposible, por no hablar de adelantarse a la curva.

Afortunadamente, tiene a Acronis de su lado. Los expertos en seguridad de nuestra red global de Centros de Operaciones de Protección Cibernética (CPOC) monitorean el panorama de amenazas las 24 horas del día, los 7 días de la semana, realizando investigaciones originales para ayudarnos a comprender mejor las tendencias y desarrollos de ciberdelincuencia de vanguardia, y transmitiéndole ese conocimiento.

Acabamos de publicar el Informe de mitad de año sobre ciberamenazas de Acronis 2023 , un recurso gratuito para los profesionales preocupados por la seguridad. Los lectores aprenderán sobre los últimos cambios en los patrones de ataque, cómo están evolucionando las pandillas de delitos cibernéticos y cómo las nuevas tecnologías (como la IA y la automatización) están cambiando el juego, sin mencionar muchos consejos prácticos para ayudarlo a mantenerse seguro durante la segunda mitad del año. .

Estas son algunas de las tendencias clave de ciberamenazas que hemos visto en los primeros meses de 2023:

Las variantes de ransomware siguen cayendo, pero las empresas siguen perdiendo datos y dinero

Seguimos viendo una disminución en la cantidad de nuevas muestras de ransomware, pero la situación sigue siendo grave. Las pandillas de ransomware todavía están violando organizaciones en todo el mundo con bastante facilidad.

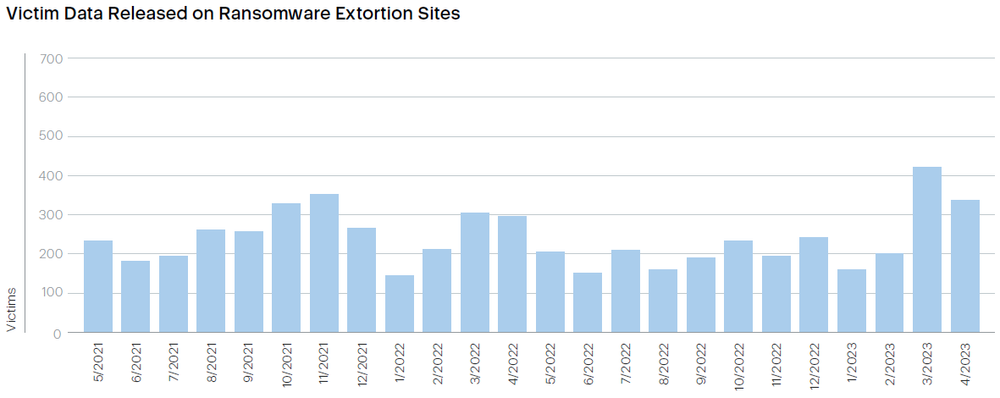

Mirando el rastreador de ransomware de The Record , está bastante claro que el número total de víctimas conocidas continúa creciendo:

Los ciberdelincuentes usan herramientas populares con una utilidad legítima, como PowerShell y Mimikatz, para ejecutar scripts maliciosos y elevar los privilegios en las máquinas comprometidas. Las vulnerabilidades conocidas continúan siendo explotadas a gran escala, aprovechando el hecho de que muchas organizaciones aún no utilizan evaluaciones de vulnerabilidades y administración de parches para aplicar correcciones de seguridad en todos sus entornos de manera oportuna.

Una de las razones de la relativa falta de nuevas familias de ransomware es la existencia de código filtrado. Algunas bandas de ciberdelincuentes utilizan variantes exitosas de ransomware como base para su propio malware, en lugar de reinventar la rueda con algo completamente nuevo. La pandilla LockBit, por ejemplo, reutilizó grandes fragmentos de código Conti filtrado en su último lanzamiento. De manera similar, el código fuente de Babuk (filtrado en 2021) todavía está siendo utilizado por otras pandillas, especialmente aquellas que están interesadas en apuntar a Linux y VMware ESXi.

El phishing y los correos electrónicos maliciosos siguen siendo el principal vector de infección

Los mensajes de phishing, ya sea que se entreguen por correo electrónico, aplicaciones de mensajería instantánea u otros canales, siguen siendo un peligro importante para las organizaciones de todos los tamaños en 2023.

Al examinar los datos recopilados del paquete Advanced Email Security para Acronis Cyber Protect Cloud (que funciona con Perception Point), vemos cuán importante es la amenaza:

- La cantidad de ataques basados en correo electrónico vistos hasta ahora en 2023 ha aumentado un 464 % en comparación con la primera mitad de 2022.

- El número de ataques por organización (dentro del mismo período de tiempo) ha aumentado un 24 % este año.

- La cantidad de archivos y URL por correo electrónico, cualquiera de los cuales podría representar una amenaza potencial, aumentó un 15 % este año.

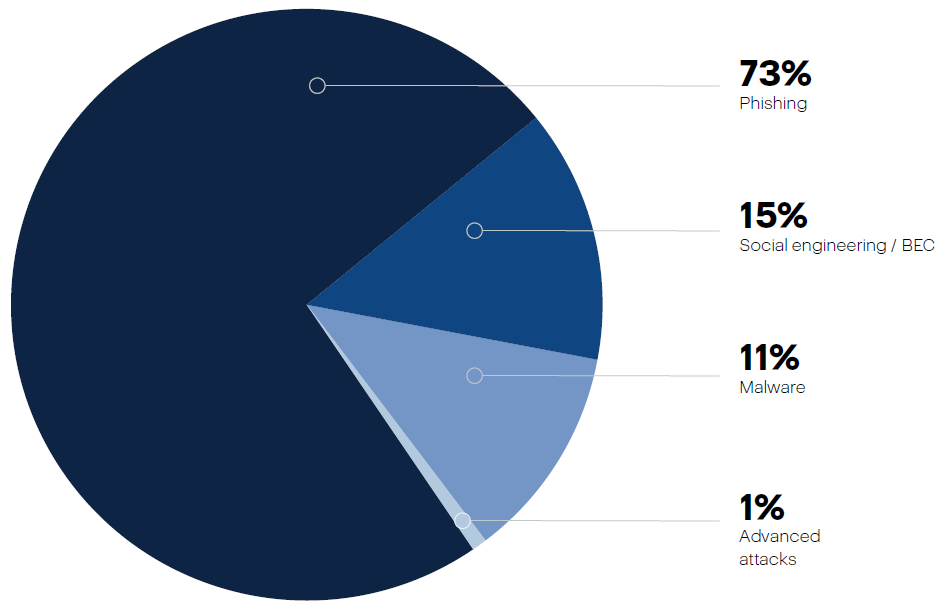

De todos los mensajes maliciosos escaneados por el paquete Advanced Email Security, el 73 % tomó la forma de ataques de phishing, con estafas de compromiso de correo electrónico comercial (BEC) que representan el 15 % y malware que comprende un 11 % adicional.

El phishing sigue siendo una de las herramientas favoritas de los ciberdelincuentes para penetrar en los sistemas, y hemos explorado algunos incidentes notables de este año con mayor detalle en el informe completo. Las organizaciones deben estar más atentas que nunca, invirtiendo en capacitación de concientización continua para los empleados, así como en soluciones avanzadas de protección de correo electrónico como una capa adicional de seguridad, que bloquea amenazas peligrosas antes de que puedan llegar a sus terminales.

Las filtraciones de datos continúan dominando

Las filtraciones de información confidencial fueron un problema importante en 2022. Desafortunadamente, el problema parece haber aumentado aún más en la primera mitad de este año.

Las violaciones de datos a menudo se asocian con ataques de ransomware, pero pueden manifestarse de muchas maneras. Los datos pueden extraerse silenciosamente de los sistemas comprometidos de manera continua, y su robo solo se revela mucho más tarde, cuando aparece a la venta en foros clandestinos. El malware de robo de información es una gran categoría, y estas amenazas varían en funcionalidad.

Los expertos en seguridad de los CPOC de Acronis observaron muchas de estas infracciones entre enero y mayo, lo que afectó a una lista de organizaciones que incluye a T-Mobile, Acer, American Bar Association y Pepsi Bottling Ventures. La información detallada sobre estos incidentes (y más) está disponible en el informe completo de Acronis.

La mayoría de las violaciones de datos en los primeros meses de 2023 fueron causadas por familias de malware prolíficas y previamente establecidas, como Racoon Stealer y PlugX. Los investigadores también observaron un aumento en el uso del ladrón de información EvilExtractor (disponible en formato SaaS) y descubrieron un nuevo ladrón de información de macOS ("MacStealer") que se está publicitando y desarrollando activamente.

La IA generativa está cambiando el juego

Apenas pasa una semana sin el lanzamiento de nuevas herramientas de IA, especialmente IA generativas y chatbots conversacionales.

Mucho ha cambiado desde que ChatGPT estuvo disponible para el público en general en noviembre de 2022. Los modelos de lenguaje extenso (LLM, por sus siglas en inglés) utilizan una mayor cantidad de datos de capacitación y están más conectados que nunca a Internet. Esto permite una nueva funcionalidad significativa incluso para usuarios con conocimientos técnicos limitados.

No sorprende, entonces, que los ciberdelincuentes estén experimentando con esta nueva generación de IA. Lo utilizan para crear nuevos ataques a escala, para automatizar ataques en varias etapas e incluso para generar código nuevo sobre la marcha en un intento de evadir las defensas antimalware.

Las empresas detrás de estos modelos de IA han comenzado a introducir filtros, lo que hace que las solicitudes ilícitas (como la generación de mensajes de phishing o código de malware) sean más difíciles de cumplir. Aun así, su eficacia depende de cómo se plantee la pregunta. Los usuarios continúan encontrando formas creativas de eludir estas reglas.

Para obtener más información sobre las últimas tendencias en ciberseguridad, incluida una exploración de cómo se utiliza la IA para generar y defenderse contra malware y otras amenazas peligrosas, así como una gran cantidad de consejos prácticos para mantenerlo protegido, lea el Acronis Mid-Year Cyberthreats completo . Informe 2023 hoy .